UTM導入で効果的な対策!

UTM導入で効果的な対策!

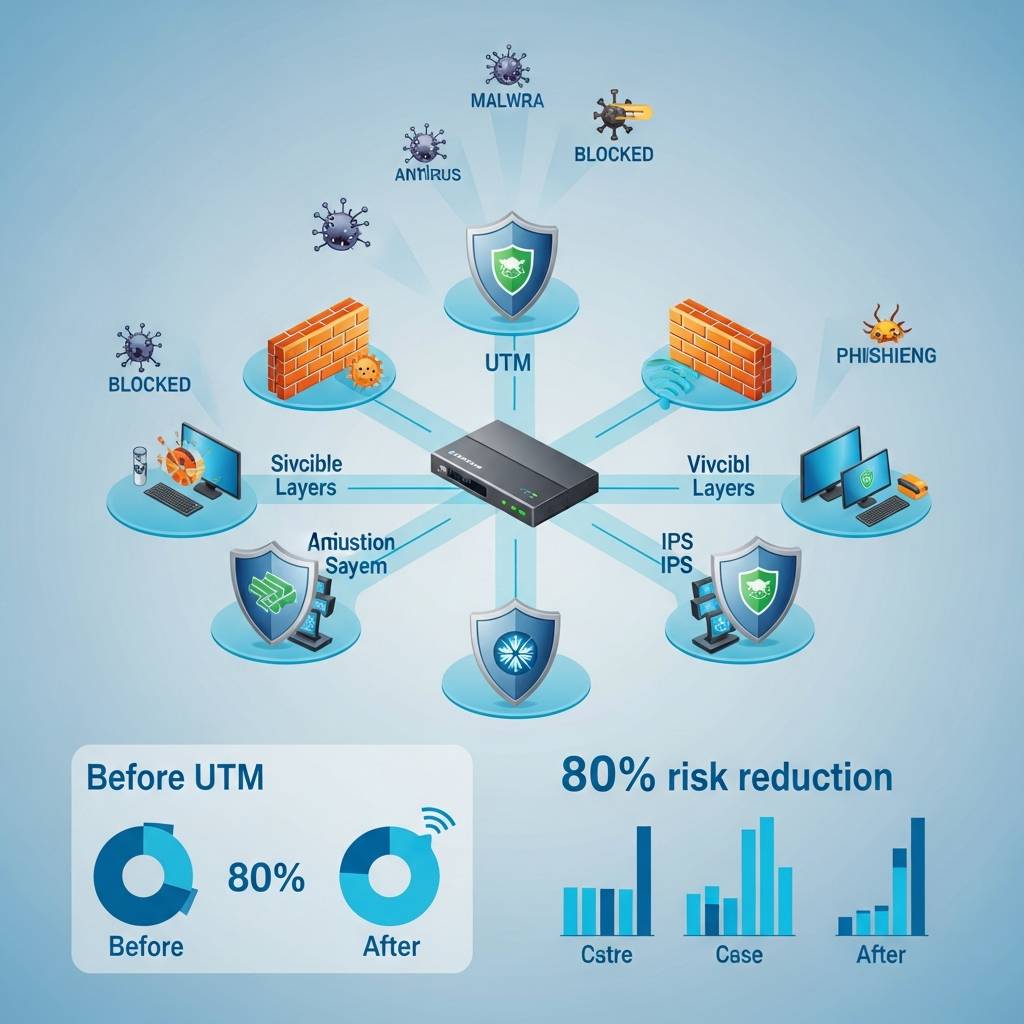

複数のセキュリティ機能を1台に集約したUTMの導入により、ネットワークの「見える化」が実現し、不審なアクセスや振る舞いを即座に検知できるようになります。 特に効果的のは次の3つの対策です。

第一に、ウェブフィルタリング機能の活用

業務に無関係なサイトへのアクセスを制限することで、マルウェア感染リスクを大幅に低減。

第二に、アプリケーション制御

社内で利用可能なアプリケーションを限定し、シャドーITを排除。

第三に、エンドポイント管理の強化

全デバイスを一元管理することで、脆弱性のあるデバイスを即座に特定。

UTM導入でリスク軽減を達成する5つのステップ!

【ステップ1】現状のネットワーク脆弱性を徹底分析

まず初めに実施すべきは、自社のネットワークセキュリティの脆弱性診断です。 この診断により、不正アクセスの可能性がある箇所や、データフローの課題点を明確にします。 主要ベンダーは、導入前の無料診断サービスを提供していることが多いため、積極的に活用しましょう。

【ステップ2】適切なUTM製品の選定とサイジング

次に重要なのが、自社の規模やニーズに合ったUTM製品の選定です。 スループットやセッション数などの技術仕様と、自社のトラフィック量をしっかり照らし合わせることが重要です。

【ステップ3】段階的な導入と設定の最適化

UTM導入の失敗事例の多くは、一度にすべての機能を有効化したことによる業務停滞です。 成功のポイントは段階的アプローチにあります。 まずはファイアウォール機能から導入し、次にウイルス対策、Webフィルタリング、IPS(侵入防止システム)の順に展開していくことで、業務への影響を最小限に抑えながら、セキュリティレベルを向上させることができます。

【ステップ4】社内ポリシーの策定とユーザー教育

技術的対策だけでは不十分です。 セキュリティポリシーの明確化と従業員教育が不可欠です。 具体的には、インターネット利用ガイドラインの策定、定期的なセキュリティ研修の実施、そしてインシデント発生時の対応手順の確立が必要です。 特に重要なのは、UTM導入の目的と利点を従業員に理解してもらうことで、セキュリティ意識の向上につなげることです。

【ステップ5】継続的なモニタリングと改善

UTM導入後も安心してはいけません。 セキュリティ脅威は日々進化するため、常に最新の状態を維持する必要があります。 週次でのログ分析、月次でのセキュリティレポートの確認、そして四半期ごとの設定見直しを行うことで、継続的な改善サイクルを確立します。

UTMはただの製品ではなく、包括的なセキュリティ体制構築の中核となるものです。 適切な導入と運用により、ビジネスの安全性と信頼性を高め、競争力の向上にもつながるでしょう。

クロスエイドでは、デジタルセキュリティ対策として クラウド型ゲートウェイ「セキュアプラス」 をご提案しています! お気軽にご相談ください!

投稿者プロフィール

最新の投稿

コラム2026年3月18日AI時代のデジタルセキュリティ対策でリスクヘッジ!

コラム2026年3月18日AI時代のデジタルセキュリティ対策でリスクヘッジ! コラム2026年3月17日情報を守るための強固なネットワークを構築!

コラム2026年3月17日情報を守るための強固なネットワークを構築! コラム2026年3月11日スマートデバイスの落とし穴!

コラム2026年3月11日スマートデバイスの落とし穴! コラム2026年2月17日通信環境のセルフチェックと不安定になる要因!

コラム2026年2月17日通信環境のセルフチェックと不安定になる要因!